吃瓜吴某凡事件:这就是中间人攻击的教学案例

中间人攻击的前提是双方不愿意或者不能够直接暴露自己的身份,这导致通信的另一方无法准确核实聊天的对方是否是本人。于是问题就转化成了如何证明跟你网聊的另一方是本人。

法律层面大家可能比我懂得多,但是在技术层面这个过程简直是标准的中间人攻击!

财富密码也算密码,也可以用社会工程学模仿着破解(狗头)

看我给大家慢慢更……

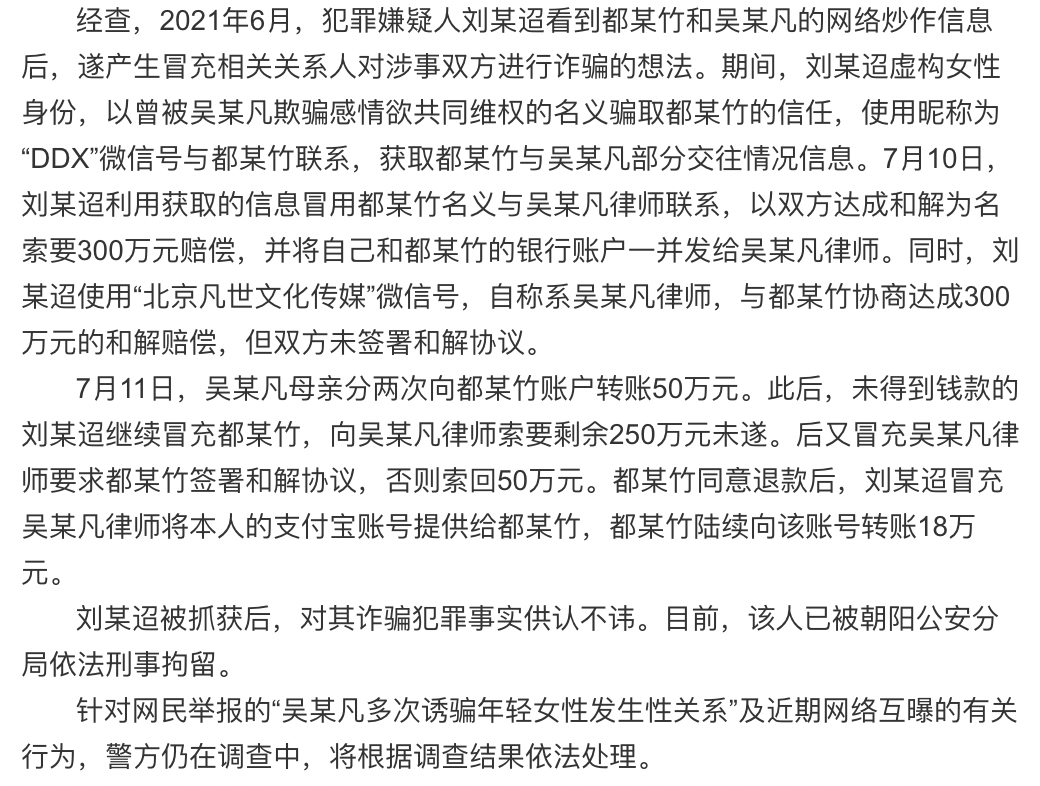

当我们把吴某凡和都某竹的社交账号看成A、B两个需要通信的匿名设备;

由于都某竹在通信过程中暴露了自己的身份(在微博发出信息)导致被第三方D识别并窃取部分信息;

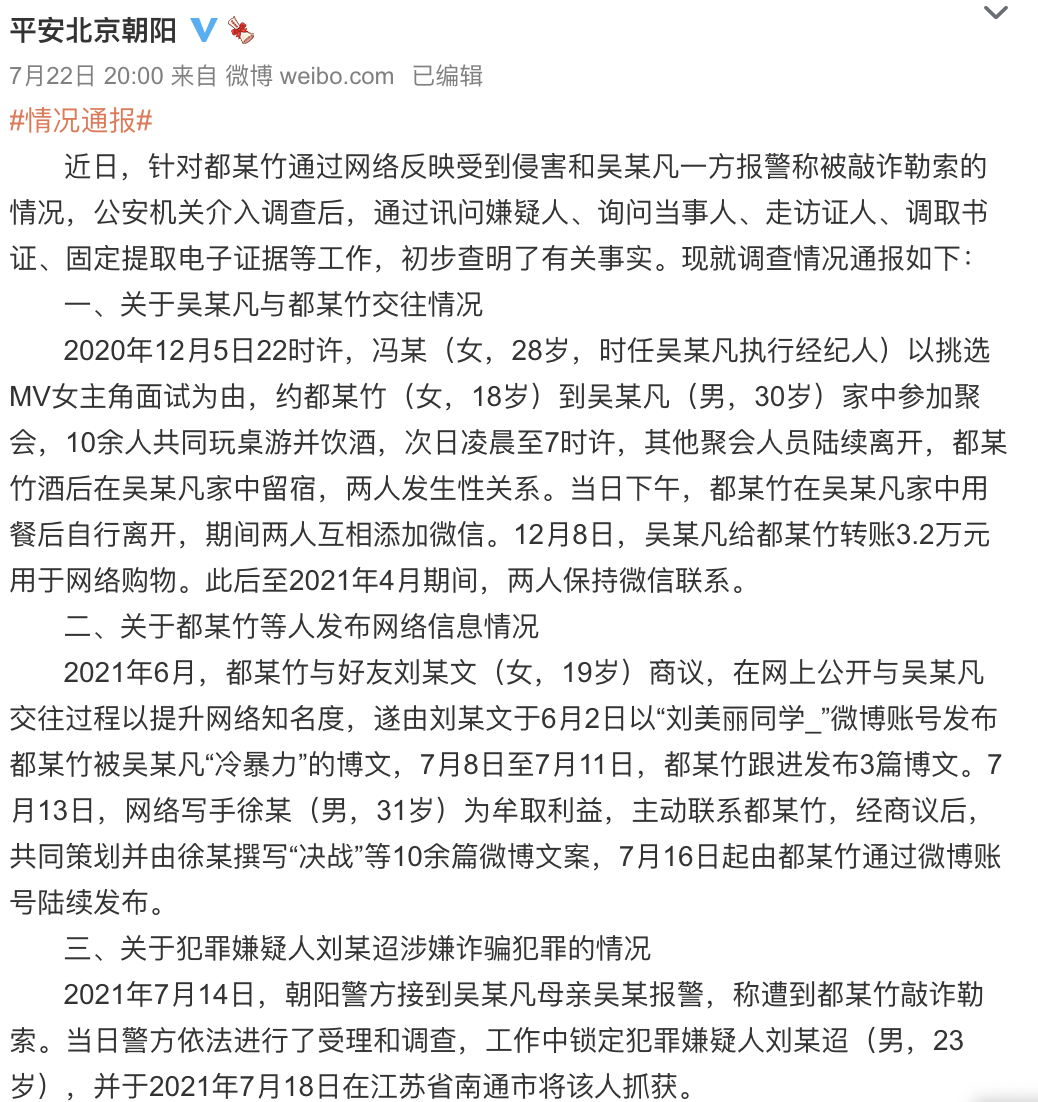

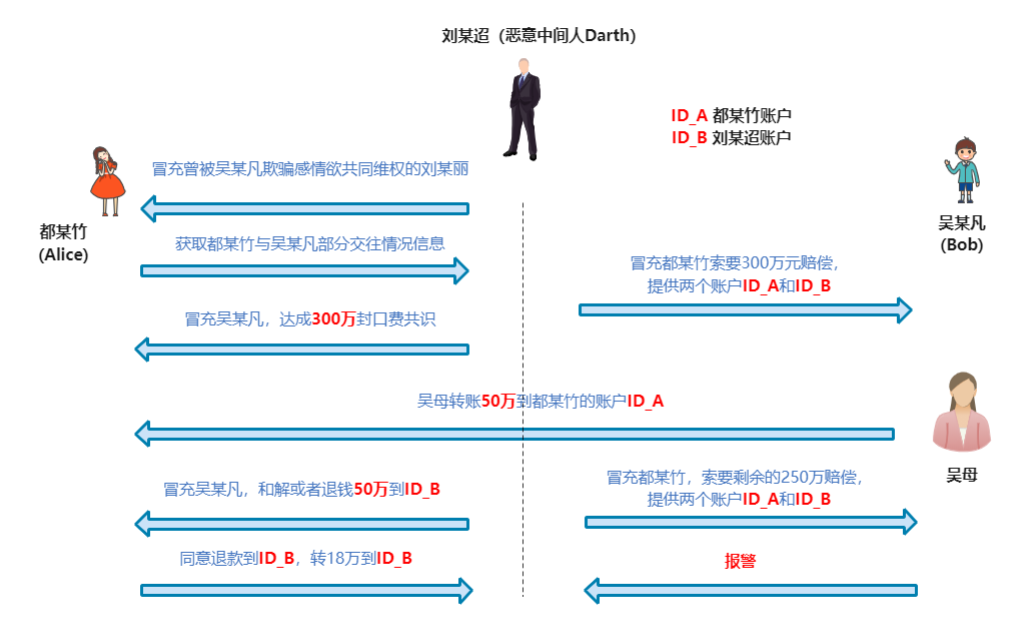

2021年6月,犯罪嫌疑人刘某迢看到都某竹和吴某凡的网络炒作信息后,遂产生冒充相关关系人对涉事双方进行诈骗的想法。

把双方的银行卡账号当成他们想要访问的IP,这时这个社会学问题就转化成了一个网络安全问题。

7月10日,刘某迢利用获取的信息冒用都某竹名义与吴某凡律师联系,以双方达成和解为名索要300万元赔偿,并将自己和都某竹的银行账户一并发给吴某凡律师。同时,刘某迢使用“北京凡世文化传媒”微信号,自称系吴某凡律师,与都某竹协商达成300万元的和解赔偿,但双方未签署和解协议。

图片来自网络,侵删

信息备份

当A、B通信时,D不主动去为其“转发”,只是把他们的传输的数据备份,以获取用户网络的活动,包括账户、密码等敏感信息。

刘某迢虚构女性身份,以曾被吴某凡欺骗感情欲共同维权的名义骗取都某竹的信任,使用昵称为“DDX”微信号与都某竹联系,获取都某竹与吴某凡部分交往情况信息。7月10日,刘某迢利用获取的信息冒用都某竹名义与吴某凡律师联系,以双方达成和解为名索要300万元赔偿,并将自己和都某竹的银行账户一并发给吴某凡律师。

DNS劫持

攻击者通过入侵 DNS 服务器等方法把受害者要访问的目标机器域名对应的 IP 解析为攻击者所控制的机器,这时攻击者就可以监听甚至修改数据,从而收集到大量的信息。

如果攻击者只是想监听双方会话的数据,他会转发所有的数据到真正的目标机器上,让目标机器进行处理,再把处理结果发回到原来的受害者机器;

如果攻击者要进行彻底的破坏,他会伪装目标机器返回数据,这样受害者接收处理的就不再是原来期望的数据,而是攻击者所期望的了。

7月11日,吴某凡母亲分两次向都某竹账户转账50万元。此后,未得到钱款的刘某迢继续冒充都某竹,向吴某凡律师索要剩余250万元未遂。后又冒充吴某凡律师要求都某竹签署和解协议,否则索回50万元。都某竹同意退款后,刘某迢冒充吴某凡律师将本人的支付宝账号提供给都某竹,都某竹陆续向该账号转账18万元。

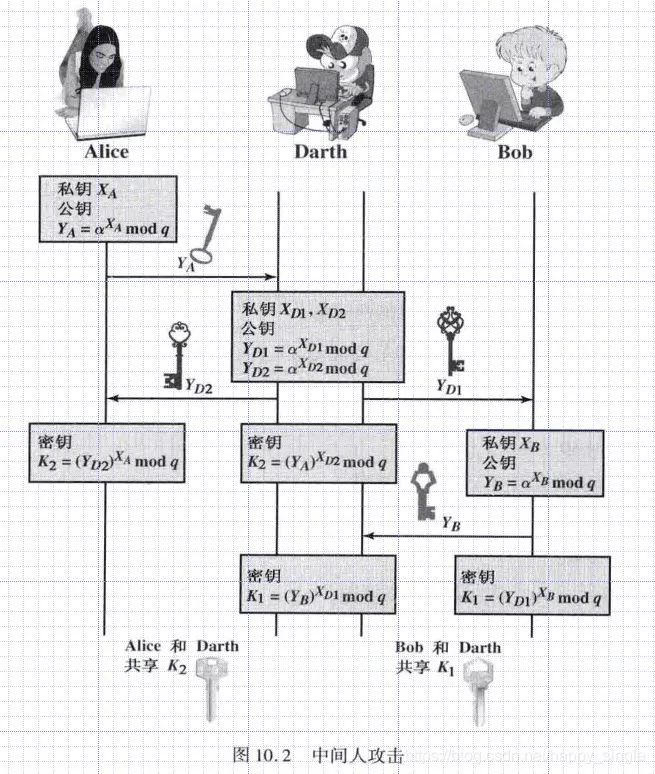

中间人攻击

考虑一个问题:特工拿到机密消息后要怎么把信息传递出去而不暴露自己?

首先要把信息按照某种规则进行加密形成密文,恶意的人拿到密文后解密获取信息。但是如果钓鱼执法的情况发生会如何呢?

图片来自网络,侵删

- 恶意的中间人攻击者D(图中的Darth)拿到A(图中Alice)发出的秘密信息自己保存,给 B(图中Bob)发一份自己生成的信息;

- B 以为这是 A 的信息,然后转过来发送给A另一份信息,这里又被D截获后替换;

- 在 A、B 以为自己成功完成消息传递时,其实他们都是在跟D通信。

- 接下来的过程由于 D 套出了 A、B 相互识别的 “暗号”信息,所以导致双方都误以为在跟对方通信,就相当于两个人微信聊天,结果被第三者当成中转站来传递信号~

恶意的中间人,甚至能篡改双方的聊天记录来破坏双方的感情和信任(坏蛋诛心)

具体到本次吃瓜事件,密码学角度的梳理事件流程。

多次中间人攻击案例

中间人攻击的前提是双方不愿意或者不能够直接暴露自己的身份,这导致通信的另一方无法准确核实聊天的对方是否是本人。于是问题就转化成了如何证明跟你网聊的另一方是本人。

解决办法可以通过数字签名技术进行身份认证~

目前,一般将数字身份的发展分为四个阶段,也是随着用户对身份控制和自我保护意识逐渐增强的发展过程,它们分别是单一用户、联盟身份、以用户为中心的身份以及自主身份。

单一应用账户阶段,是目前最常用的模式。通常是以用户名和密码的模式来创建个人信息,保存到各应用和网站的数据库中;

联盟身份 允许用户使用一个用户名和密码访问多个独立的内部服务,简化了身份验证;

以用户为中心的身份 仅当用户请求时发生用户信息从数据方向使用方的传输。个人在他们自己的数据存储中填充了他们同意提供给其他组织的信息,并保留记录。

自主身份 将自己的身份钱包、身份数据存储在设备或者加密存储在授权托管的云端,对自己的各种身份信息或凭证,拥有所有权,不依赖于任何特定的公司或其他实体,通过授权他人共享数据实现身份的可移植应用,具有安全和自主可控的特点。

关于中间人攻击,你学废了么?

– EOF –

本文由 TecHug 分享,英文原文及文中图片来自 微信公众号。

你也许感兴趣的:

- 雷蒙德·陈 旧事新说:当愤怒的客户要求与比尔·盖茨通话时

- 微软否认使用人工智能用Rust语言重写Windows 11

- 讨论:为什么Python能胜出?

- 使用 PostgreSQL 18 实现即时数据库克隆

- 我断开IPv4整整一周,只为理解IPv6过渡机制

- 我在地铁上编程

- Debian 的 Git 迁移计划

- Debian将龙芯LoongArch列为官方支持的架构

- Android对美国外部内容链接引入2-4美元安装费及10-20%分成政策

- 软件控制等级军事标准

你对本文的反应是: