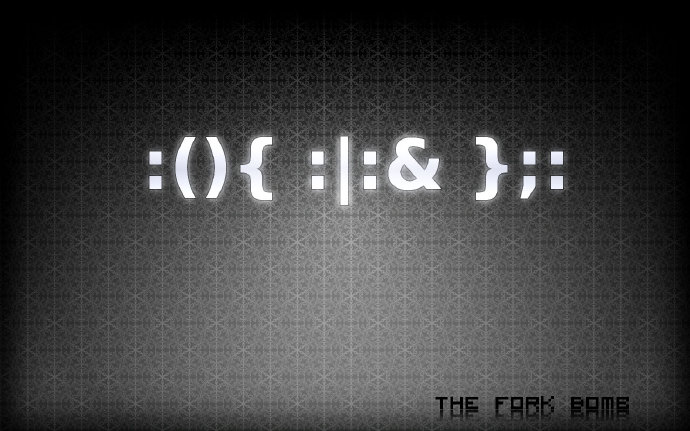

Linux fork 炸弹解析,Linux Fork Bomb

<strong>:(){ :|: & };: </strong>是一个bash函数,以 Fork Bomb 闻名,是一个拒绝服务攻击的 Linux 系统。如果你好奇地去执行了这个命令,那么赶快重启系统吧~!

:(){ :|: & };: 是一个bash函数,以 Fork Bomb 闻名,是一个拒绝服务攻击的 Linux 系统。如果你好奇地去执行了这个命令,那么赶快重启系统吧~!

命令解析

:()

{

: | : &

};:

- :在这里是一个函数名,我们定义之,并在后面执行它。

- :|:& ,:函数的输出通过管道传给另一个冒号函数作为输入,并且在后台执行。

- { }; 标识着里面的内容是一个函数主体。

- 最后一个 :为定义完成后的一次函数执行。

原理解析

- 首先需要说明的是:是一个shell内置命令,所以上面这段代码只有在bash中才可能产生fork炸弹,因为在其他一些shell中,内置命令的优先级高于函数,所以执行 :,总是执行内置命令。(:是一个空命令,while true等同于 while :,常用作占位符)

- 先来看看函数的主体 :|:&,使用管道的时候是两个进程同时开始执行。

- 所以当执行一个:函数时,产生两个新进程,然后一个原来的进程退出,这样不停地递归下去,就产生了一个无限递归。按照这个增长模式的化,其增长趋势约为2n。

总结

Linux 中还有很多这样存在这陷阱的命令,这也正是我喜欢 Linux 系统的原因,充满着探索性。

本文由 TecHug 分享,英文原文及文中图片来自 伯乐在线。

你也许感兴趣的:

- Gentoo Linux 2025年回顾与2026年新年快乐!

- Xfce 真是太棒了

- Linux现在棒棒的

- 讨论:我的胰岛素泵控制器使用Linux内核,它也违反了GPL协议

- 将电子墨水平板用作Linux显示器

- D-Bus 是 Linux 桌面的耻辱

- Linux 内核 Rust 实验现状

- Linux 中的 Rust 内核不再处于实验阶段

- 从超级计算机到智能手机:Linux如何成为现代科技的支柱

- 让我们团结起来对抗真正的敌人

你对本文的反应是: