SSL 和黑客们哭晕在厕所…

经 过“Heartbleed”(心脏出血)漏洞的洗礼后,SSL安全问题就一直牵动着国内安全研究者的神经,昨天SSLv3漏洞新闻一出,差点又乱作一团 (有企业小伙伴跟乌云君说差点准备红牛泡面准备加班了)。

经过“Heartbleed”(心脏出血)漏洞的洗礼后,SSL安全问题就一直牵动着国内安全研究者的神经,昨天SSLv3漏洞新闻一出,差点又乱作一团 (有企业小伙伴跟乌云君说差点准备红牛泡面准备加班了)。另外昨天还是微软补丁日(每个月的第二个周二),有个安全漏洞引起了安全圈的关注,这个漏洞不知 是令国人骄傲还是。。。简单八一八这两天发生的事儿,看看那些跟我们是有关系的。

一、SSLv3 —— Poodle(贵宾犬)攻击

今天这个SSLv3版本的漏洞差点被传成“心脏出血”,各大企业和用户受惊了。乌云白帽子通过对漏洞的分析,发现攻击流程与利用成本较高,不如“心脏出血”那样简单、暴力、直接了当!先简单了解下SSL协议。

今天这个SSLv3版本的漏洞差点被传成“心脏出血”,各大企业和用户受惊了。乌云白帽子通过对漏洞的分析,发现攻击流程与利用成本较高,不如“心脏出血”那样简单、暴力、直接了当!先简单了解下SSL协议。

“SSLv3” VS “TLS”

简单来讲,这两个协议都是为了保证我们访问网站数据加密传输与信息完整性的(内置于浏览器与网站服务器),但这两种协议有啥不同?出问题的是最新版本SSL3.0么?

SSLv3已经过期用了15年了。

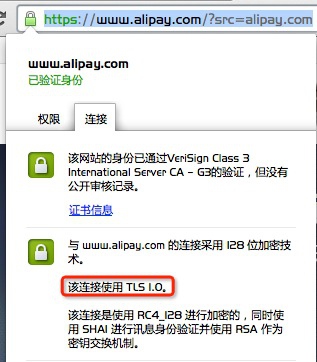

在通俗一些,TLS1.0 = SSL 3.1,TLS的主要目标是使SSL更安全,并使协议的规范更完善。TLS 在SSLv3 的基础上,提供了更多的增强内容,目前大多网站都在采用TLS协议了,比如

SSLv3已是暮年,TLS正是青年时期更加出色。这次的漏洞出在SSLv3上,他的攻击原理非常复杂,效果就是能获取到你在HTTPS站点通信中的明文信息。

PS:并不是说采用了TLS协议就安全了,因为黑客攻击可以通过降级攻击(有点像三体里的降维攻击)。为了保持兼容性,当浏览器进行HTTPS连接失败的时候,将会尝试旧的协议版本,包括SSL 3.0,继续进行攻击,还是讲个小故事解释下

- HTTPS通信前网站与用户进行握手,相互告诉自己支持的协议然后双方都选个相互支持最高版本的协议

- 但此时坏人(中间人)出现了,他拦截了用户到服务器的通信(这个一般人做不到)替用户告诉服务器:俺的浏览器是IE6太旧了,只支持SSLv3

- 服务器说:好吧,你个土鳖,那咱就用SSLv3加密通信吧

- 中间人:HOHOHO我好萌~

细节请看乌云白帽分析:CVE-2014-3566 SSLv3 POODLE原理分析

提供两个在线测试地址,感兴趣的玩玩:Qualys SSL Labs —— 测试服务器端SSLSSLv3 Poodle Attack Check —— 测试浏览器SSL

漏洞的利用

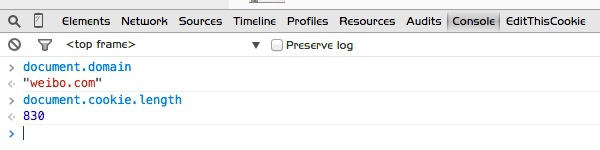

黑客要先控制你的浏览器,向你存在敏感信息的的SSL站点发送特殊请求(如Gmail、网银等)然后根据服务器返回逐个猜解身份认证信息中的内容(每解密一个字节平均需要256次网络请求)。但是一个站点的认证信息可能有多少字节呢?就拿乌云君的微博做演示吧(注:这种计算不是很严谨,参考即可)

解出这个cookie可能需要 830*256 大概 210,000 次HTTP请求,而且前提是目标网站被注入了恶意代码,并且浏览器标签不能被关闭,攻击收获大概是这个样子:

心脏出血:一个HTTP请求就可能窃取到一个用户帐号(返回64K内存)

“贵宾犬”:数万次HTTP请求可能窃取到一个用户帐号(1字节1字节的猜)

嗯,贵宾犬这个漏洞大概就是这么个情况。虽然是个漏洞,但对普通用户的攻击成本太高了。。。

二、MS14-058 —— 最炫民族风

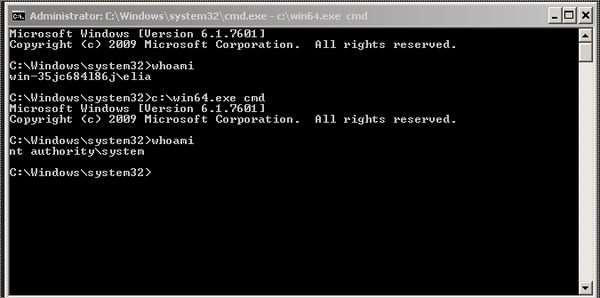

这是一个Windows本地提权漏洞,我们访问一些Windows服务器架设的网站,网站运行在一个非常低的权限,一旦黑客攻击得手,也是继承这个非常低的权限,以此保证服务器的安全。

相当于你租房子,除了睡觉想改房间砸墙?没门!

但本地提权漏洞可以绕过低权限的限制,提升你成为计算机 or 服务器的主人。

相当于你不租了,给这间房买下来了,想咋折腾老子一人说了算!

本来提权漏洞隔三差五就会爆出几个很常见,但这个漏洞被国内安全机构截获到发现,从程序生成时间分析至少已经利用5个月之久了。而且该攻击工具极其好用,Windows7(X64)、Windows2008 R2(X64)以下系统可以达到100%的成功率。

好吧,上面说的完全不是重点,重点是安全研究者在这个攻击程序中发现了一段字符“woqunimalegebi”??!!老外研究员当时就迷茫了(国人当时就懂了)

One of the other interesting elements of the tool is an embedded string “woqunimalegebi”, which is a popular Chinese swearword that is also often misspelled when written in Chinese characters in order to evade online censors and can be translated as

“Fertile Grass Mud Horse in the Mahler Gobi Desert”

你们看懂了么?这个漏洞咋回事看来是八九不离十了。最后研究员最后还传了张神兽的照片,别说还挺萌。

这个漏洞其实跟咱的关系也挺远,除非黑客已经攻陷的服务器上有咱的数据。

今天先八到这里,一个差点被夸大的漏洞,和一个不小心被泄漏的漏洞。其实每次漏洞的爆发对于黑客来讲,心情真是很复杂很复杂。。。

知乎专栏: 乌云君 – 知乎专栏

你也许感兴趣的:

- 用Rust重写的 coreutils 漏洞导致Ubuntu 25.10自动更新功能失效

- 我黑入了 Monster Energy,你绝对想不到他们认为你长什么样

- 美国国家安全局(NSA)和网络安全与基础设施安全局(CISA)联合发布的报告《内存安全语言:减少现代软件开发中的漏洞》

- 新发现的 Linux udisks 漏洞使攻击者能够在主要 Linux 发行版上获得 root 权限

- 不存在的浏览器安全漏洞:PDF 中的 JavaScript

- 【译文】XZ 后门的工作原理

- 蛰伏三年,XZ开源项目维护者转身投“核弹级漏洞”,幸被微软工程师捉 Bug 时发现!

- 【译文】我所知道的关于 Xz 后门的一切信息

- 受 XZ utilities 后门影响的主要 Linux 发行版

- 【译文】用户小心:内容与代码之间的细微差别

共有{2}条精彩评论

-

吴鹏 对这篇文章的反应是强

-

张学友 对这篇文章的反应是笑死了

你对本文的反应是: